Mengenal Brute Force Attack dan Cara Mencegahnya

Pelajari apa itu brute force attack, jenis-jenisnya, dampak berbahaya bagi server, serta cara efektif mencegahnya.

Oleh Fadly Ilham Fatahilah

Dipublikasikan 27 Januari 2026

Halo, Kawan Belajar!

Di era digital saat ini, ancaman keamanan terhadap website dan server semakin kompleks. Salah satu jenis serangan yang paling sering terjadi pada website dan server adalah Brute Force Attack. Banyak pengguna baru menyadari keberadaannya ketika server mulai melambat, login admin gagal terus-menerus, atau bahkan layanan mendadak tidak bisa diakses.

Artikel ini akan membantumu memahami apa itu brute force attack, mengapa serangan ini berbahaya, serta bagaimana strategi mitigasi yang tepat.

Apa Itu Brute Force Attack?

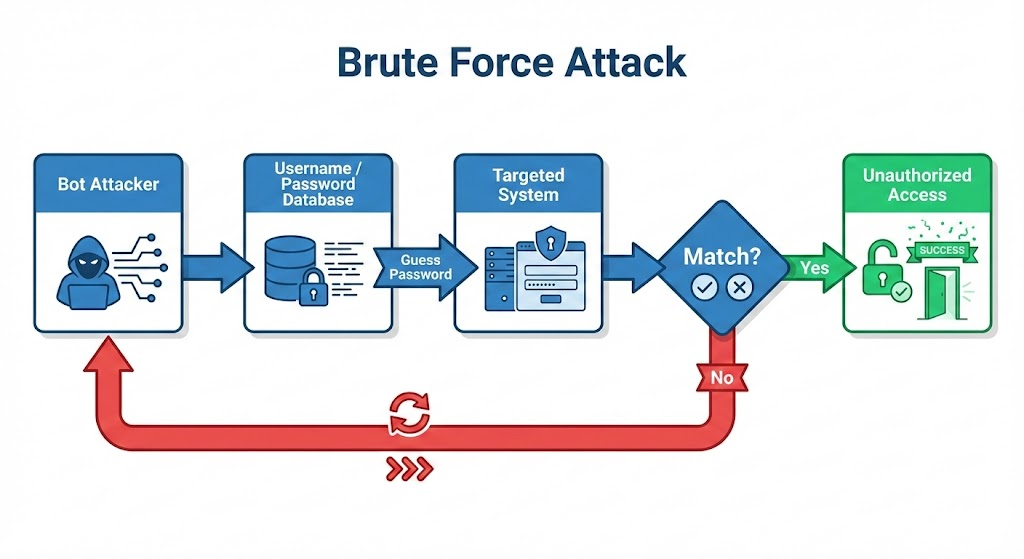

Brute force attack adalah metode serangan siber yang dilakukan dengan cara mencoba berbagai kombinasi username dan password secara berulang hingga menemukan yang benar. Proses ini umumnya dijalankan secara otomatis menggunakan script atau bot, sehingga mampu melakukan ribuan bahkan jutaan percobaan login dalam waktu singkat.

Meski tergolong teknik lama, brute force masih sangat efektif hingga saat ini. Penyebab utamanya adalah masih banyak pengguna yang memakai password lemah, password default, atau menggunakan kombinasi kredensial yang sama di banyak layanan. Selama sistem tidak memiliki pembatasan percobaan login atau mekanisme proteksi tambahan, brute force akan terus menjadi pintu masuk favorit bagi penyerang.

Nama "brute force" sendiri menggambarkan pendekatan serangan yang dilakukan secara kasar dan memaksa, tanpa trik khusus, hanya mengandalkan percobaan berulang sampai akses berhasil diperoleh.

Jenis-Jenis Brute Force Attack

Dalam praktiknya, brute force tidak hanya terdiri dari satu metode. Ada beberapa variasi serangan yang umum digunakan oleh attacker untuk meningkatkan peluang keberhasilan.

Simple Brute Force Attack

Jenis ini merupakan bentuk paling dasar dari brute force. Penyerang mencoba menebak kredensial login secara langsung menggunakan kombinasi password umum atau PIN sederhana.Serangan ini masih sering berhasil karena banyak pengguna menggunakan password lemah seperti kombinasi angka berurutan, kata umum, atau informasi pribadi yang mudah ditebak, misalnya tanggal lahir atau nama tim favorit. Bahkan tanpa alat khusus, metode ini bisa efektif jika target memiliki praktik keamanan yang buruk.

Dictionary Attack

Dictionary attack dilakukan dengan cara mencoba kumpulan kata yang berasal dari daftar kata (dictionary) sebagai password. Kata-kata tersebut biasanya dikombinasikan dengan angka atau karakter khusus agar menyerupai pola password yang sering digunakan pengguna.Hybrid Brute Force Attack

Hybrid brute force attack merupakan gabungan antara dictionary attack dan brute force sederhana. Penyerang memulai dari daftar kata umum, lalu memodifikasinya dengan variasi angka, simbol, atau kombinasi huruf besar-kecil.Metode ini dirancang untuk menargetkan password yang tampak kuat, tetapi sebenarnya masih berbasis kata populer, seperti kombinasi nama kota, tahun, atau nama hewan peliharaan.

Reverse Brute Force Attack

Berbeda dari metode lain, reverse brute force attack dimulai dari password yang sudah diketahui, biasanya hasil kebocoran data sebelumnya. Password tersebut kemudian dicoba ke banyak username yang berbeda.Pendekatan ini cukup efektif karena banyak pengguna memakai password yang sama untuk berbagai akun, sehingga satu password bisa membuka banyak akses sekaligus.

Credential Stuffing

Credential stuffing memanfaatkan data username dan password hasil kebocoran dari layanan lain. Kombinasi kredensial tersebut kemudian diuji ke berbagai website atau sistem.Jika pengguna menggunakan kredensial yang sama di banyak platform, attacker berpotensi mendapatkan akses ke beberapa akun sekaligus. Serangan jenis ini sering menjadi awal dari serangan lanjutan seperti pengambilalihan akun (account takeover).

Mengapa Brute Force Sangat Berbahaya?

Banyak pengguna menganggap brute force hanya sebatas percobaan login gagal. Padahal, dampaknya bisa jauh lebih serius.

Server Overload dan Penurunan Performa

Setiap percobaan login tetap diproses oleh server dan mengonsumsi resource seperti CPU, RAM, serta proses autentikasi. Jika serangan dilakukan secara masif dan terus-menerus, beban server dapat meningkat drastis hingga menyebabkan website melambat, tidak responsif, bahkan down.Akses Tidak Sah ke Sistem

Ketika brute force berhasil menebak kredensial yang benar, penyerang bisa masuk sebagai pengguna sah. Dari titik ini, mereka dapat mencuri data sensitif, mengubah konfigurasi sistem, menyisipkan malware, atau mengambil alih kendali server sepenuhnya.Efek Domino dari Satu Akun yang Bocor

Satu akun yang berhasil ditembus bisa menjadi pintu masuk ke kerusakan yang lebih besar. Jika akun dengan hak akses tinggi seperti administrator berhasil dikompromikan, penyerang berpotensi mengakses akun lain, memperluas kendali, dan menurunkan keamanan seluruh sistem.Menjadi Awal Serangan yang Lebih Besar

Banyak insiden keamanan besar, termasuk kebocoran data dan serangan ransomware, berawal dari brute force pada layanan akses jarak jauh seperti SSH, RDP, atau VPN. Setelah mendapatkan akses awal, penyerang dapat mengunci sistem, memasang ransomware, atau menjalankan malware tanpa terdeteksi.

Cara Mengidentifikasi Server Terkena Brute Force Attack

Sebelum menerapkan langkah mitigasi, hal paling penting yang perlu dilakukan adalah memastikan apakah server kamu sedang atau sudah menjadi target brute force attack. Deteksi dini sangat krusial untuk mencegah dampak yang lebih besar.

Pantau Log Autentikasi Sistem

Mayoritas serangan brute force menargetkan service SSH, dan ini dapat terdeteksi dari log autentikasi. Lokasi log yang perlu diperhatikan antara lain:/var/log/auth.log(Ubuntu/Debian)/var/log/secure(CentOS/RHEL/AlmaLinux/Rocky)

Contoh perintah untuk melihat percobaan login gagal via SSH:

grep "Failed password" /var/log/auth.logJika kamu melihat baris log yang muncul berulang-ulang dengan IP berbeda atau sama dalam waktu singkat, itu adalah indikasi kuat brute force.

Identifikasi IP dengan Percobaan Login Terbanyak

Untuk mengetahui IP mana yang paling sering mencoba login, kamu bisa menggunakan kombinasi perintah berikut:grep "Failed password" /var/log/auth.log | awk '{print $(NF-3)}' | sort | uniq -c | sort -nr | headOutput dari perintah ini akan menampilkan daftar IP yang paling agresif melakukan percobaan login.

Pola Brute Force yang Perlu Diwaspadai

Beberapa pola umum yang menandakan brute force attack:- Percobaan login ke user yang tidak pernah ada

- Login gagal dengan interval sangat cepat (detik)

- Percobaan dari banyak IP berbeda ke satu akun

- Aktivitas tinggi di jam-jam tidak wajar

Jika pola ini terus muncul, hampir bisa dipastikan server sedang menjadi target serangan otomatis.

Pantau Log Web Server

Untuk brute force pada aplikasi web, perhatikan log web server:- Nginx:

/var/log/nginx/access.log - Apache:

/var/log/apache2/access.log

Contoh untuk mendeteksi serangan ke halaman login WordPress:

grep "wp-login.php" /var/log/nginx/access.log | awk '{print $1}' | sort | uniq -c | sort -nr | headLonjakan request ke endpoint login atau halaman autentikasi dari IP yang sama secara berulang merupakan indikasi brute force berbasis web.

Catatan: Lokasi log web server dan path aplikasi web dapat berbeda di setiap server. Selalu sesuaikan dengan konfigurasi yang digunakan. Sering kali setiap virtual host mendefinisikan lokasi file log sendiri, misalnya

/var/log/nginx/domain-kamu_access.log.

Untuk aplikasi web apa pun (CMS, panel admin, maupun aplikasi custom), arahkan filter log ke endpoint autentikasi yang relevan, seperti/login,/admin/login,/auth, atau endpoint lain yang digunakan aplikasi tersebut.- Nginx:

Cara Mencegah Brute Force Attack

Pencegahan brute force tidak bisa mengandalkan satu mekanisme saja. Diperlukan kombinasi antara konfigurasi sistem, kontrol akses, dan proteksi otomatis agar serangan dapat dihentikan sebelum menimbulkan dampak.

Gunakan Password yang Kuat dan Unik

Langkah ini terdengar sederhana, tetapi masih menjadi titik lemah paling umum. Jangan gunakan password default atau mudah ditebak seperti admin, 123456, atau password. Selalu pastikan untuk menggunakan password yang kuat dan kompleks, seperti menggunakan kombinasi huruf kecil, huruf kapital, simbol dan angka (Misal:iN!c0N+0|-|?a$sWOr|>). Kamu dapat menggunakan password generator untuk membuat password yang cukup kompleks ( https://my.norton.com/extspa/idsafe?path=pwd-gen ).Selain itu, atur password setiap akun dengan unik, jangan gunakan satu password yang sama untuk setiap akun yang kamu miliki. Hal ini akan secara signifikan memperlambat brute force, bahkan sebelum mekanisme proteksi lain bekerja.

Aktifkan Multi-Factor Authentication (MFA)

Multi-Factor Authentication (MFA) menambahkan lapisan verifikasi tambahan di luar password. Dengan MFA, password saja tidak cukup untuk login, karena membutuhkan autentikasi kedua, atau bahkan ketiga hingga akun dapat diakses. Contoh faktor tambahan yang dapat diterapkan meliputi kode OTP, aplikasi autentikator, atau biometrik.Multi-Factor Authentication (MFA) dapat kamu implementasikan pada akun website yang kamu miliki, contoh implementasi teknis MFA pada website WordPress dapat ditinjau pada artikel kami berikut: Cara Mengaktifkan Two Factor Authentication (2FA) Pada Wordpress.

Hapus Akun yang Tidak Digunakan

Akun yang tidak aktif atau tidak terkelola sering kali menjadi celah keamanan yang luput dari perhatian. Oleh karena itu, sangat disarankan untuk menghapus akun yang sudah tidak digunakan. Semakin efektif pengelolaan akun, maka semakin memperkecil celah keamanan dan peluang brute force berhasil.Terapkan Firewall untuk Membatasi Akses

Firewall berperan sebagai lapisan pertahanan pertama di tingkat jaringan. Secara teknis, firewall dapat digunakan untuk menutup port yang tidak diperlukan, membatasi akses ke service sensitif seperti SSH atau panel admin, mengizinkan akses hanya dari IP tertentu (misalnya IP kantor).Dengan firewall yang dikonfigurasi dengan baik, banyak serangan brute force dapat dihentikan bahkan sebelum mencapai proses autentikasi. Salah satu firewall yang umum digunakan di server Linux adalah UFW (Uncomplicated Firewall). UFW memudahkan administrator dalam mengelola aturan firewall tanpa perlu menulis konfigurasi yang kompleks.

Untuk panduan teknis lengkap penggunaan UFW, silakan baca: Panduan Lengkap Menggunakan UFW (Uncomplicated Firewall) di Linux untuk Keamanan Server

Gunakan Fail2Ban untuk Pemblokiran Otomatis

Fail2Ban melengkapi firewall dengan mekanisme deteksi berbasis log. Cara kerja Fail2Ban adalah dengan memantau log sistem atau service, Fail2Ban dapat mendeteksi dengan cerdas percobaan login gagal berulang dalam periode window tertentu, nantinya Fail2Ban dapat menginstruksikan firewall untuk memblokir IP penyerang secara otomatis.Pendekatan ini sangat efektif karena pemblokiran dilakukan berdasarkan perilaku mencurigakan, bukan hanya aturan statis. Dengan Fail2Ban, brute force dapat dihentikan secara real-time tanpa intervensi manual dari administrator.

Untuk panduan teknis lengkap instalasi dan konfigurasi Fail2Ban pada VPS, silakan baca: Instalasi dan Konfigurasi Fail2Ban sebagai Pengamanan pada VPS.

Pertanyaan Yang Sering Diajukan

Pertanyaan yang seringkali muncul, terutama dari pengguna adalah “Kalau website sudah pakai SSL (HTTPS), apakah masih bisa kena brute force?”

Jawaban singkatnya hal tersebut tidak cukup, karena SSL memiliki peran yang berbeda. SSL/TLS berfungsi untuk mengenkripsi data yang dikirim antara browser dan server, melindungi kredensial login dari penyadapan (sniffing), dan mencegah manipulasi data di tengah jalur komunikasi. Dengan SSL, username dan password memang tidak bisa dibaca oleh pihak ketiga saat dikirimkan ke server.

Namun, perlu dipahami bahwa SSL tidak mencegah percobaan login berulang. Hal ini disebabkan karena, Brute force attack tidak berusaha mencuri password saat dikirim, melainkan mengirim permintaan login yang sah secara teknis, mencoba berbagai kombinasi username dan password, mengandalkan sistem target yang tidak membatasi percobaan login.

Artinya, meskipun koneksi sudah terenkripsi HTTPS, attacker tetap bisa mengirim ribuan request login, menghabiskan resource server, menebak kredensial jika tidak ada proteksi tambahan. SSL hanya berfungsi untuk mengamankan data yang dikirim antara pengguna dan server agar tidak bisa disadap, tetapi tidak berperan dalam membatasi, mendeteksi, atau menghentikan percobaan login berulang seperti brute force attack.

Penutup

Brute force attack adalah ancaman nyata yang masih sangat relevan hingga saat ini, baik untuk website skala kecil maupun server produksi. Serangan ini sering kali tidak langsung terlihat, tetapi dampaknya bisa sangat merugikan, mulai dari penurunan performa server, kebocoran data, hingga pengambilalihan sistem secara penuh.

Penting untuk dipahami bahwa tidak ada satu solusi tunggal yang mampu menghentikan brute force sepenuhnya. SSL memang penting untuk mengamankan data saat transmisi, tetapi tidak dirancang untuk mencegah percobaan login berulang. Oleh karena itu, perlindungan yang efektif harus dibangun secara berlapis (layered security).

Kombinasi penggunaan password yang kuat, Multi-Factor Authentication (MFA), pengelolaan akun yang baik, serta penerapan firewall dan Fail2Ban akan secara signifikan memperkecil peluang brute force berhasil. Dengan konfigurasi yang tepat, sebagian besar serangan bahkan dapat dihentikan sebelum benar-benar berdampak ke sistem.

Sebagai administrator atau pemilik website, langkah pencegahan ini bukan lagi opsi tambahan, melainkan kebutuhan dasar dalam menjaga keamanan layanan. Semakin cepat mitigasi diterapkan, semakin kecil risiko gangguan dan kerugian di kemudian hari.

Butuh bantuan lebih lanjut?

Jangan ragu untuk menghubungi tim support kami jika Anda memiliki pertanyaan atau masalah terkait layanan CloudKilat.